Chez DYB, nous déployons et sécurisons des infrastructures réseau critiques pour nos clients multi-sites. Aujourd’hui, nous souhaitons partager une alerte importante sur un bug structurel dans pfSense 2.7.2, affectant les tunnels IPsec VTI.

🧠 Rappel : Pourquoi utiliser IPsec VTI ?

Le mode Virtual Tunnel Interface (VTI) permet d’associer un tunnel IPsec à une vraie interface réseau. Il offre :

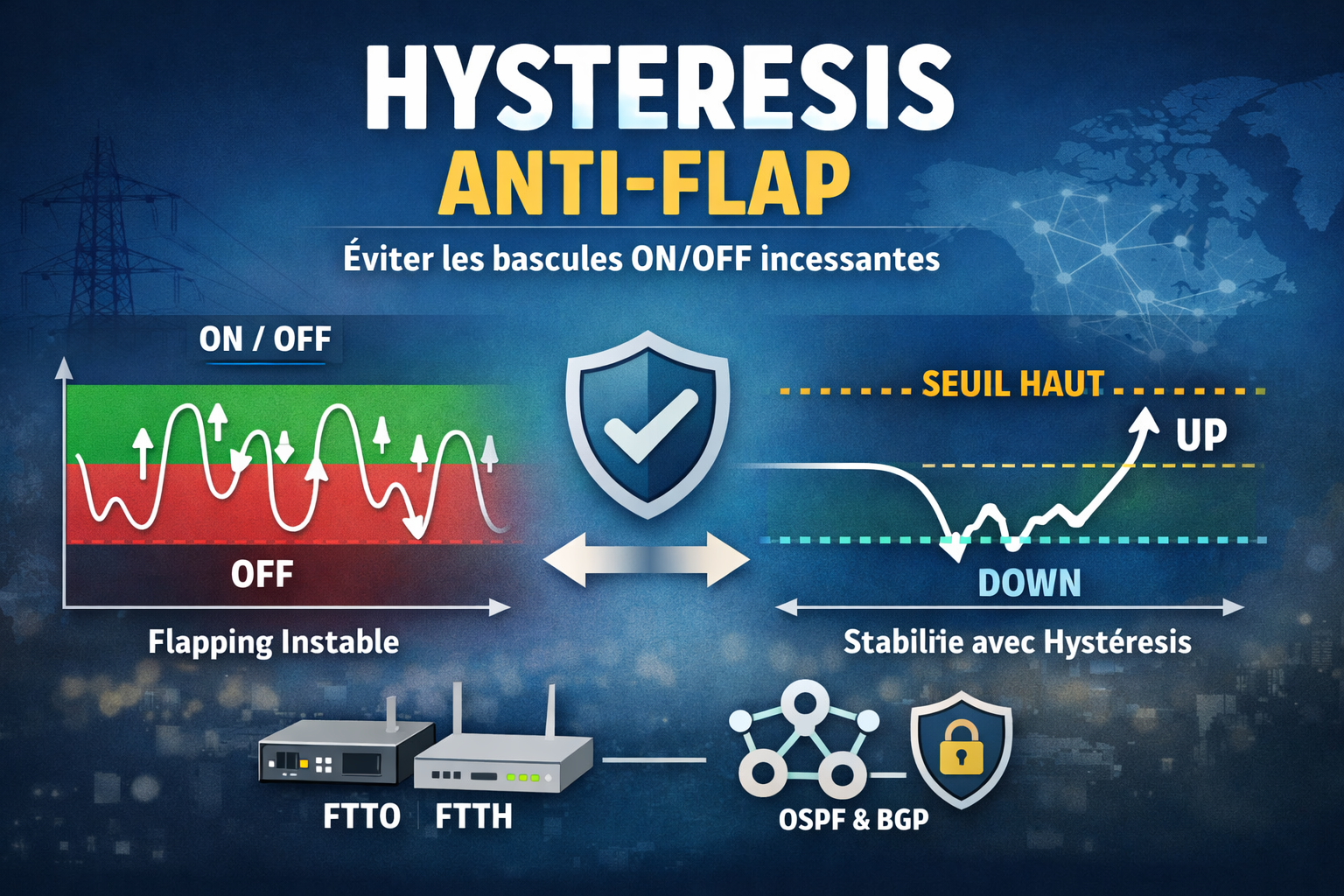

- Un routage fin (static, failover, BGP/OSPF),

- Une visibilité complète : statistiques, MTU, règles pare-feu,

- Une configuration compatible SD-WAN, multi-sites, ou dual-WAN.

Mais cette flexibilité repose sur une configuration réseau stable. Et c’est là que la version 2.7.2 pose problème.

🐞 Le bug rencontré : gateway fantôme et routes absentes

Dans plusieurs déploiements chez nos clients et en environnement de test, nous avons constaté :

| Problème | Détail technique |

|---|---|

| ❌ Pas de gateway auto-créée | L’interface ipsecX est visible, mais aucune gateway n’est associée automatiquement dans le routage |

| ❌ IP non configurable depuis l’UI | L’IP est gérée via la Phase 2, pas via Interfaces > ipsecX (champ grisé) |

| ❌ Routes VTI supprimées au reboot | Après redémarrage, les routes disparaissent ou sont inactives |

| ⚠️ Failover impossible | Sans gateway fonctionnelle, impossible d’utiliser le tunnel dans une stratégie de bascule WAN |

🧪 Exemples concrets en client

Lors d’un déploiement inter-sites (infra principale ↔ datacenter OVH), nous avons :

- Un tunnel IPsec VTI avec /30 entre les deux pfSense,

- Un double lien WAN (FTTH public + FTTO privé),

- Une logique de routage par interface (SMB via FTTH, RDP via FTTO).

🎯 Résultat : les trafics critiques ne passent pas, ou sont renvoyés via la mauvaise interface. Le tunnel est actif, mais la gateway est absente, et le routage échoue.

🔧 Workaround appliqué chez DYB

En attendant la correction dans une version supérieure, voici ce que nos experts réseau recommandent :

- Créer manuellement la gateway

- Allez dans System > Routing > Gateways

- Interface :

ipsecX - IP : celle de la phase 2 distante (souvent

x.x.x.2)

- Définir les routes statiques

- Via System > Routing > Static Routes ou via des règles de pare-feu avec gateway définie

- Surveiller les policies d’état

- Si nécessaire, passer temporairement en Floating States via System > Advanced > Firewall/NAT

✅ Correction en pfSense 2.8.0

La version pfSense CE 2.8.0, publiée récemment, résout ces problèmes :

| Correctif | Statut 2.8.0 |

|---|---|

| Gateway VTI auto-créée | ✔️ Oui |

| Restauration des routes VTI | ✔️ Oui |

| Interface assignable proprement | ✔️ Oui |

| Compatibilité avec state policy | ✔️ Améliorée |

🛡️ Ce que fait DYB pour ses clients

Chez DYB, nous avons mis à jour nos templates de déploiement VPN VTI, et appliqué :

- Des scripts de vérification de gateway IPsec à chaque reboot,

- Un monitoring spécifique des routes actives via Prometheus/Zabbix,

- Des tests de failover WAN avec capture automatique en cas de dysfonction.

Pour nos clients ayant encore des versions 2.7.x, nous recommandons une migration prioritaire vers 2.8.0, surtout si une stratégie de résilience WAN est en place.

🔗 Vous êtes concerné ?

- Vous avez un pfSense avec plusieurs liens WAN ?

- Vous utilisez IPsec VTI en tunnel inter-sites ?

- Vous constatez des pertes réseau sans explication claire ?

🎯 Contactez nos équipes techniques : nous auditerons votre configuration, et proposerons une remédiation complète ou une migration automatisée vers pfSense 2.8.0.

0 commentaire