par Arthur Perrot | Jan 23, 2026 | AdminSys, Réseaux

Retour d’expérience DYB sur la haute disponibilité WAN avec pfSense, WireGuard et OSPF Dans les architectures réseau professionnelles multi-sites, la haute disponibilité est devenue un prérequis :double lien Internet (FTTO + FTTH), tunnels inter-sites, routage...

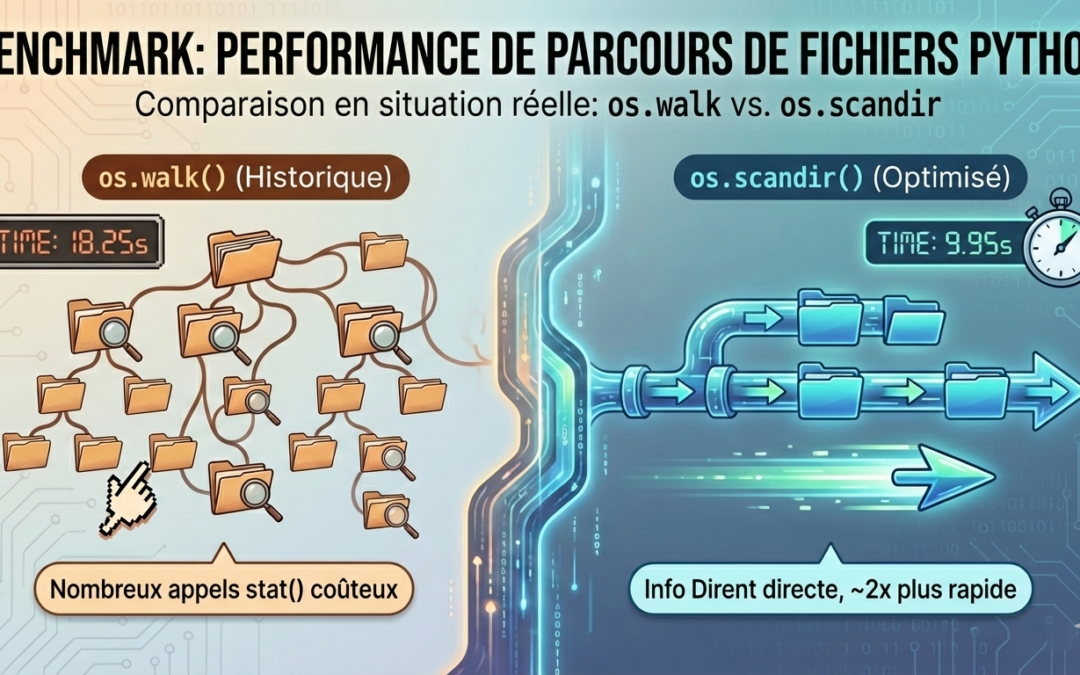

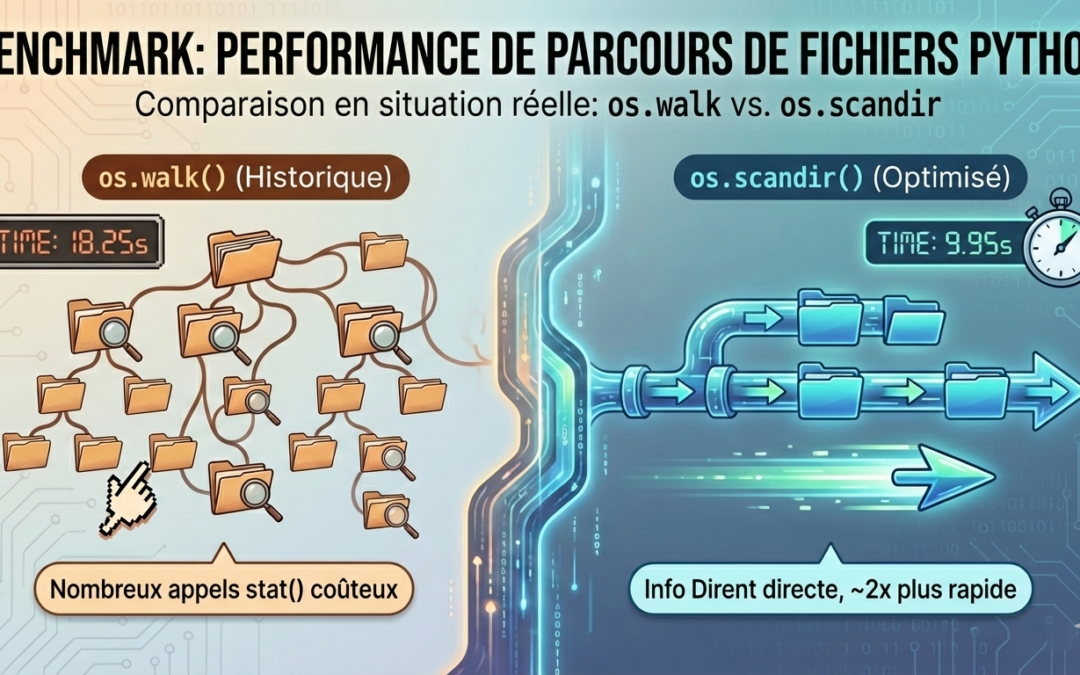

par Arthur Perrot | Jan 22, 2026 | Dev

Retour d’expérience sur un benchmark simple en environnement réel Lorsqu’on développe des outils de synchronisation, d’indexation ou de traitement de fichiers (sauvegarde, scan de répertoires, etc.), le parcours récursif du système de fichiers devient très vite un...

par Arthur Perrot | Jan 11, 2026 | AdminSys, Réseaux

Dans de nombreux projets IT (migration serveur, PRA, sauvegarde initiale, reprise après incident), une question revient souvent : « Pourquoi ma copie réseau de 1 To met des heures, voire des jours, alors que le réseau est rapide ? » La réponse tient rarement au débit...

par Arthur Perrot | Nov 26, 2025 | Non classé

Microsoft a récemment annoncé une évolution majeure pour les équipes IT et cybersécurité : Sysmon, l’un des outils essentiels de la suite Sysinternals, arrive nativement dans Windows. Cette intégration sera disponible dans les prochaines versions de Windows 11 et...

par Arthur Perrot | Nov 17, 2025 | AdminSys, Réseaux

Chez DYB, on intervient régulièrement sur des infrastructures critiques où la sauvegarde n’est pas seulement une obligation réglementaire : c’est un enjeu de continuité d’activité.👉 Pour l’un de nos clients, nous avons récemment mené une refonte complète du système de...