Les choix du jour

🧩 Comment le passage d’un compte Microsoft à un compte local provoque le verrouillage du compte

Lors d’une mission de test, j’ai rencontré un comportement pour le moins surprenant sous Windows 11 : le simple fait…

CyberSécurité

View All

Quand la “cybersécurité” devient un mauvais prétexte

Le mot qui veut tout dire… et donc plus rien Depuis quelques années, un phénomène s’installe progressivement dans les…

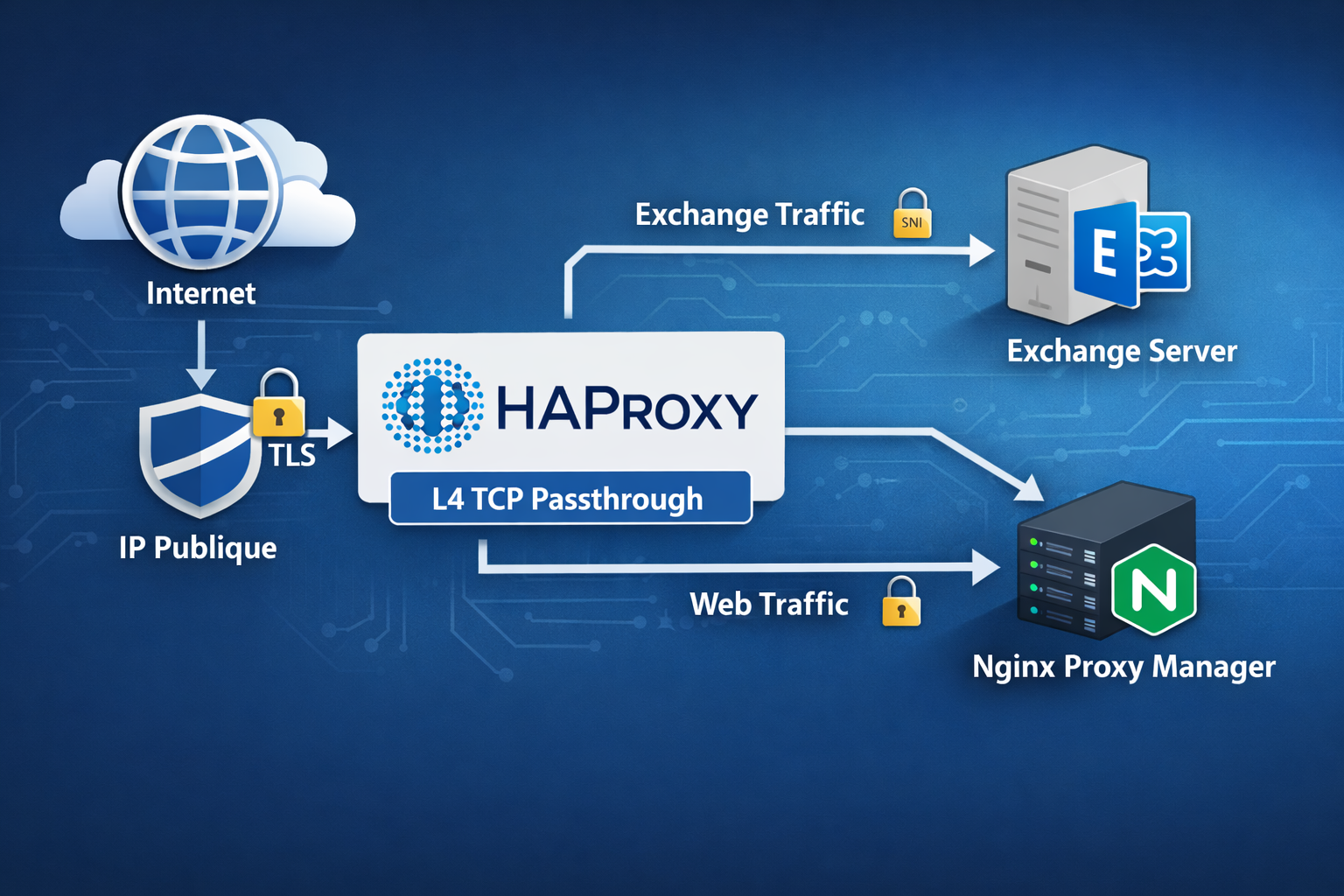

Héberger Microsoft Exchange derrière une seule IP publique avec HAProxy et Nginx (et garder NTLM)

Tu es traçable sans GPS : le secret des réseaux Wi-Fi

Comment verrouiller la synchronisation Edge vers Microsoft via GPO

🚨 Docker et l’exposition involontaire des ports : une faille que l’on retrouve (trop) souvent en production

Dev News

View All

Le client ne paye pas pour ton architecture parfaite

Il y a deux grandes écoles chez les développeurs. Ceux qui parlent d’architecture hexagonale, de clean code, de…

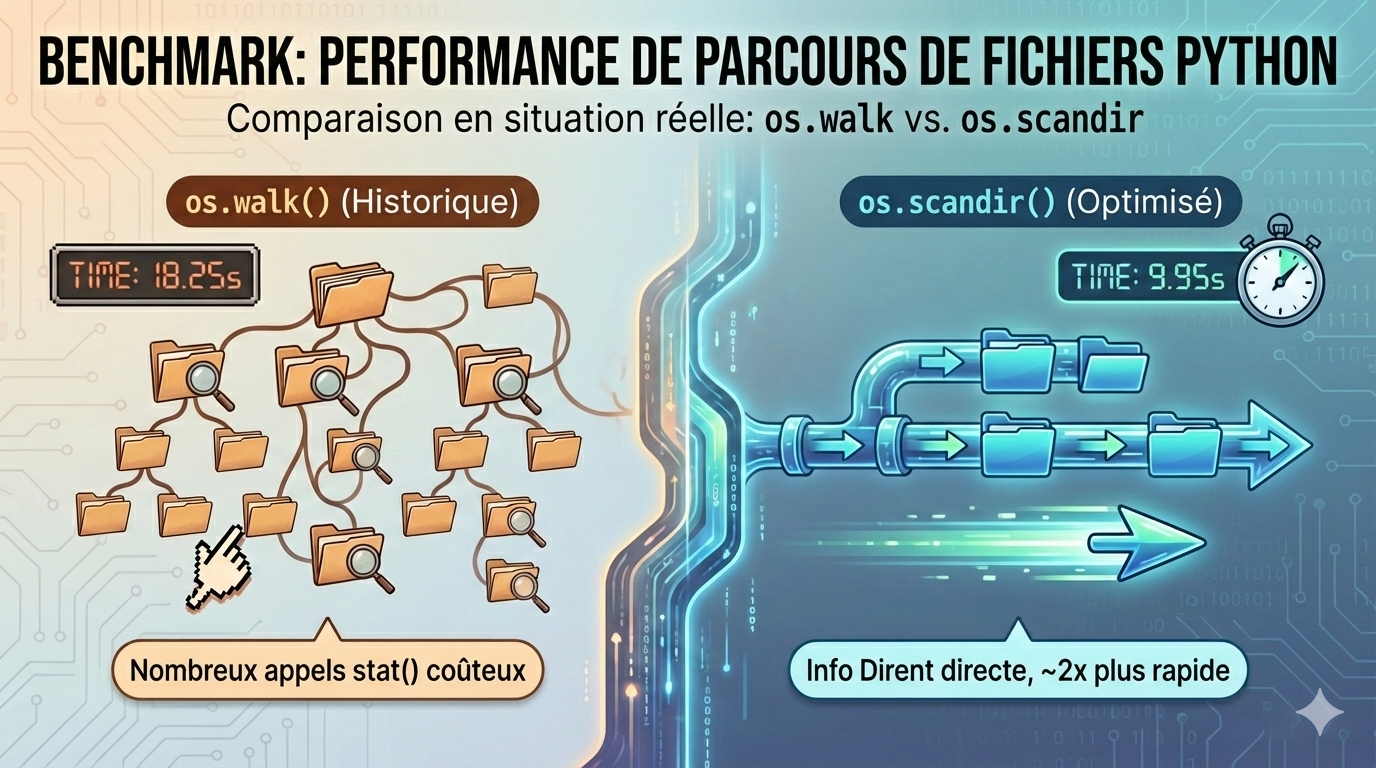

Pourquoi os.scandir() est nettement plus rapide que os.walk() en python ?

Les langages de programmation les plus utilisés en France en 2025 : tendances, chiffres et choix stratégiques

🚨 Docker et l’exposition involontaire des ports : une faille que l’on retrouve (trop) souvent en production

🚨 Top 15 erreurs de sécurité qui ruinent ton SaaS

NUT + Raspberry Pi : gérer plusieurs onduleurs intelligemment

Pourquoi centraliser la gestion des onduleurs ? Dans beaucoup d’infrastructures, les onduleurs sont configurés…

Déployer une sonde RIPE Atlas : pourquoi et comment améliorer la visibilité réseau de votre infrastructure

Dans un contexte où la performance réseau et la disponibilité sont critiques, disposer de points de mesure fiables…

Le client ne paye pas pour ton architecture parfaite

Il y a deux grandes écoles chez les développeurs. Ceux qui parlent d’architecture hexagonale, de clean code, de…

Quand la “cybersécurité” devient un mauvais prétexte

Le mot qui veut tout dire… et donc plus rien Depuis quelques années, un phénomène s’installe progressivement dans les…

Héberger Microsoft Exchange derrière une seule IP publique avec HAProxy et Nginx (et garder NTLM)

Comment héberger Microsoft Exchange derrière une seule IP publique sans casser NTLM ou ActiveSync ? Découvrez une arc…

Personnaliser le EHLO sur Proxmox Mail Gateway (sans modifier le domaine interne de la VM)

Quand on déploie un Proxmox Mail Gateway, on se retrouve souvent avec un hostname interne (genre pmg01.lan) qui ne…

C’est quoi un hysteresis anti-flap ?

Un hysteresis anti-flap (ou hystérésis anti-basculement) est un mécanisme de stabilité utilisé en réseau/systèmes pour…

Pourquoi OSPF ne bascule pas toujours “comme prévu”

Retour d’expérience DYB sur la haute disponibilité WAN avec pfSense, WireGuard et OSPF Dans les architectures réseau…

Pourquoi os.scandir() est nettement plus rapide que os.walk() en python ?

Retour d’expérience sur un benchmark simple en environnement réel Lorsqu’on développe des outils de synchronisation,…

Copier des milliers de fichiers ou une archive ZIP : laquelle est vraiment la plus rapide ?

Dans de nombreux projets IT (migration serveur, PRA, sauvegarde initiale, reprise après incident), une question…

Sysmon devient natif dans Windows : une excellente nouvelle… avec quelques nuances à connaître

Microsoft a récemment annoncé une évolution majeure pour les équipes IT et cybersécurité : Sysmon, l’un des outils…

Comment diviser le temps de backup par 10 avec Proxmox Backup Server

Chez DYB, on intervient régulièrement sur des infrastructures critiques où la sauvegarde n’est pas seulement une…

Définir Google sur Edge en moteur de recherche par défaut via GPO

Chez DYB, on déploie régulièrement des environnements Windows 10 et 11 professionnels, souvent reliés à un Active…

Pourquoi votre disque dur enterprise ne démarre pas : l’explication du 3.3 V et la solution Kapton

Chez DYB, on aime aller au fond des choses. Quand j’installe dans notre infra un disque dur, qui refuse obstinément de…

Bug réseau Bouygues – perturbation WireGuard entre IPv6 publique et IPv4 fixe

📅 Constat depuis mi-octobre 2025 Depuis environ deux semaines, plusieurs utilisateurs — dont certains de nos clients…

💡 Wi-Fi 7 et Intel BE200 : le bogue qui fait tourner les têtes (et les connexions)

Le Wi-Fi 7 promet des débits stratosphériques et une latence toujours plus faible.Mais si vous possédez un PC récent…

Les langages de programmation les plus utilisés en France en 2025 : tendances, chiffres et choix stratégiques

Introduction Le paysage du développement logiciel en France continue de se transformer en 2025, porté par…

Tu es traçable sans GPS : le secret des réseaux Wi-Fi

Vous pensez que votre iPhone vous écoute ? Votre ordinateur vous donne la météo, mais pourtant, comment il connait le…

🧩 Comment le passage d’un compte Microsoft à un compte local provoque le verrouillage du compte

Lors d’une mission de test, j’ai rencontré un comportement pour le moins surprenant sous Windows 11 : le simple fait…

Attention aux règles planifiées dans pfSense : elles peuvent couper vos sauvegardes en plein transfert

Chez DYB, nous voyons souvent des administrateurs utiliser des plages horaires (schedules) dans pfSense. C’est…